製造業起家的台灣名人郭台銘曾經說過「魔鬼藏在細節裡」,其含意是希望產品製造應多關注細微的問題,以確保產出產品的品質,這裡說明的問題,當然也包含資安問題。

台積電於2018年8月6日下午召開記者會,說明8月3日到8月4日間發生的惡意程式入侵事件,此資安事件估計造成52億台幣的損失。

根據媒體報導,在8月3日晚間6時左右,台積電傳出晶圓廠產線出現設備中毒的情況,導致部分產線無法正常運作,並且在當天的10點,災情進一步擴大到三間不同的工廠,在之後的台積電對外說明會裡得知,這個事件的元凶是曾經在2017年5月造成大規模感染的「WannaCry」勒索病毒。至於發生的原因,台積電在對外重大訊息說明會中指出,此事件是因為「新機台在安裝軟體的過程中操作失誤」,換句話說就是人為操作錯誤所造成的事故。

身為全世界最大的專業積體電路製造服務公司,台積電無論是在管理或技術製程上面,一直是企業的楷模表率,大約八年前,筆者曾造訪台積電,當時在進入接待大廳前,所有要電腦和手機等智慧型設備都需要管制,其重視資訊安全的態度可見一斑,但即使是這麼嚴謹的公司還是發生資安事故,更不用說那些還未將資安風險防護納入營運計畫的公司。

在台積電事件之前,同樣屬於使用工業控制系統的烏克蘭電廠,也在2015年12月發生了惡意網路攻擊,造成22.5 萬居民在寒冬中無電可用的窘境。

烏克蘭的12月,還處於天寒地凍的寒冬中,駭客遠端入侵烏克蘭電力公司的電網控制中心,沒多久所屬用電區域隨即發生斷電事件,包含交通號誌、路燈、電視和冬天需要的暖爐等用電設備,全都無法運作,而維修人員更花了6小時才回復電力,表示其備援機制沒有正常啟動。事後經過資安專家的鑑識分析才發現,此事件的發生是經過很多複雜的過程,其中包含了長時間的潛伏和一連串有計畫的針對式攻擊。

工業控制系統的資安問題有個主要的特色,就是其影響的範圍跟工廠的電腦化與智慧化程度有關,這會是人類走向工業4.0所必須克服的絆腳石,這些問題除了可能影響產品品質,甚至會影響生活與健康。

因應製造業智慧化的發展趨勢,產業與政府紛紛提出工業控制系統資安法規,其中最常被提出來參考引用的包含美國NIST 800-82工業控制系統安全指引(Guide to Industrial Control Systems Security)與IEC 62443工業網路與系統安全(Industrial Network and System Security)。

面對製造資通訊化的趨勢,在導入解決方案的同時,經營者首先面臨的是如何訂定建立安全製造環境的執行計畫,NIST 800-82提供了建議指引。NIST 800-82在2015年5月發行了第二個版本,從文件的章節規劃來看,分成五大部分,一是工業控制系統(Industrial Control System)概論,說明工業控制系統的演進、構成、與資訊科技(Information Technology)差異等,二是說明工業控制系統的風險評估,以風險管理的方式,提出可能的威脅與衝擊分析,三是探討工業控制系統安全企劃(Security Program)的規劃與部署,四是說明工業控制系統安全架構,介紹相關的資安技術和解決方案,五則是介紹如何將規劃評估的安全控制措施付諸實踐。

NIST 800-82中,對製造業在現有的流程中如何導入資安解決方案的需求提出建議方法,其步驟如下:

- 確認經營管理可接受的條件:依據企業經營的實際情況,收集管理層在意的部分與需要知道的部分,包含可帶來的好處、欲解決的問題、處理的範圍、與需要投入的資源成本等。

- 建立和訓練多功能型(Cross-Functional)團隊:建立一個跨部門的團隊來評估與規劃資安控制措施是必要的,團隊的成員應該至少包含控制、IT、資安等專業人員,透過不同領域專長的成員組成,才能一起討論可能的風險與實際的影響情況,並提出適當的控制措施,團隊的運作應直接對資安主管(或稱資安官)負責與報告,同時獲得高層的授權與協助。

- 定義憲章(Charter)與範圍:資安主管應該建立資安企劃的憲章,提供後續執行人員的指導原則,內容包含目標、角色與權責、執行範圍、預算與資源等。

- 定義政策與流程:成功的資安企劃需要政策與流程搭配,依據憲章的內容,進一步定義執行流程,資安主管應該參考現有企業的流程規範,思考整合或新增資安的部分,以做為組織資安相關作業依循的標準流程。

- 實施工業控制系統資安風險管理架構(Risk Management Framework):參考風險管理相關規範或指引,進行風險分析與處理規劃,其參考步驟如下:

- 盤點工業控制系統資產

- 建立工業控制系統的安全計畫(Security Plan)

- 執行風險評估

- 規劃對應風險的控制措施

- 提供資安認知訓練:除了透過政策流程定義處理措施,最重要的是提升組織同仁資安意識,透過教育訓練是最快的方式,提升資安意識雖然無法完全避免資安攻擊,但對於特殊的攻擊可以減緩造成的衝擊,如社交工程等攻擊,同時教育訓練最好搭配適當的演練,以提升訓練的成效。

安全企劃可以協助經營者循序漸進的引進資安解決方案,下一步則需要規劃可行的技術解決方案,因此IEC 62443可以是一個適合的參考標準。IEC 62443由ISA(International Society for Automation)提出,並在ANSI(American National Standards Institute)首次對外公開,早期稱為ANSI/ISA-99或ISA99,後來被IEC採納後,該標準同時通過ISA99和IEC(TC65WG10)的委員審核,所以在ISA發行的版本稱為ISA-62443-x-y,IEC發行的版本為IEC 62443-x-y。

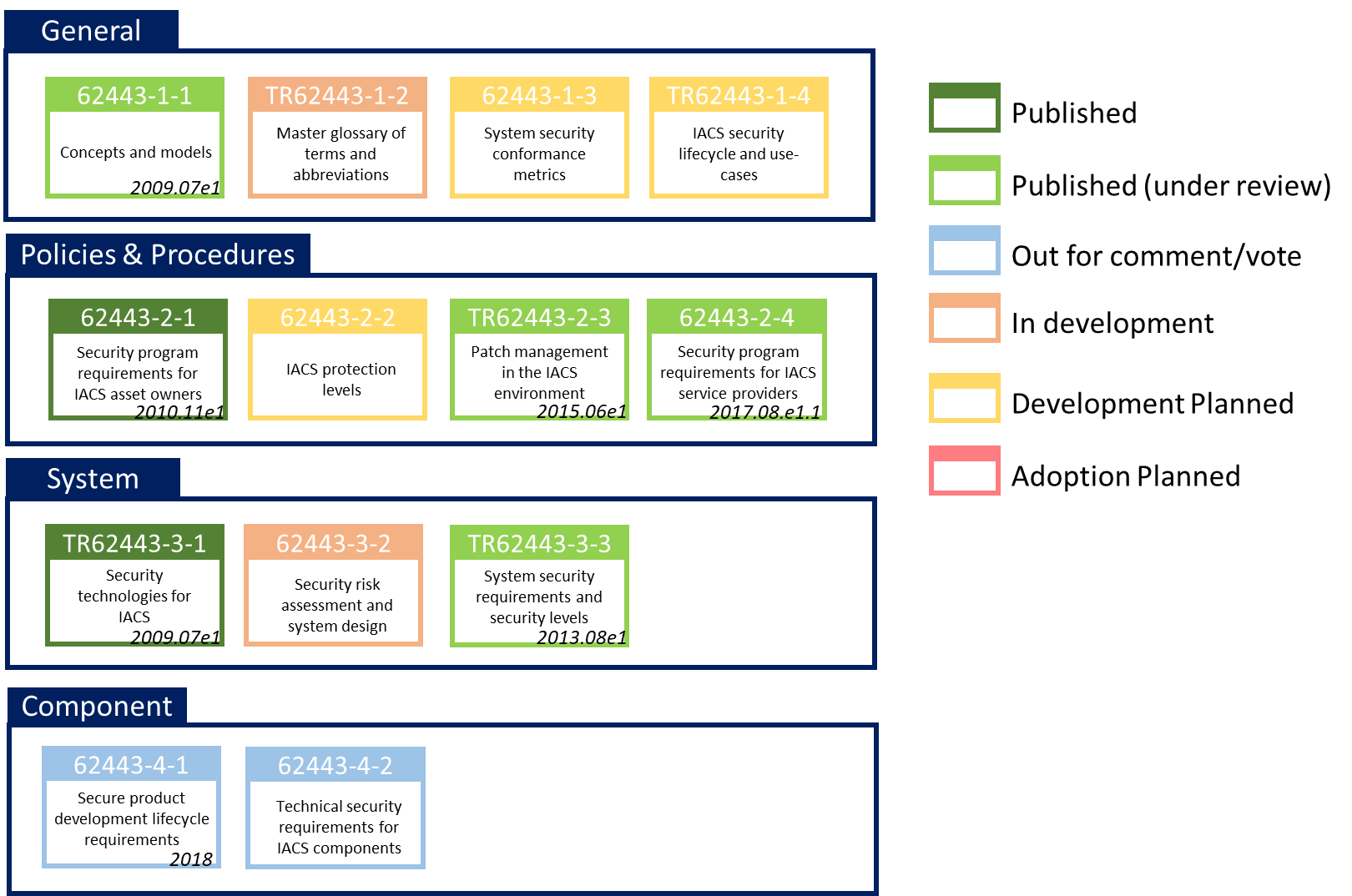

從標準規劃的結構來看,分成四個部分,分別是通論、流程與政策、系統及元件,其內容規劃請參考下圖。

通論部分說明自動化工業控制系統的問題與威脅,透過風險管理的概念說明資安的重要性,並提出工業控制網路架構的參考模型(Reference Model) ,協助企業分層分析與提供防護機制建議。在流程與政策部份,針對資產擁有者(Asset Owner),也就是工廠的管理者,說明應該如何透過管理政策和流程規劃以確保生產運作的安全性。系統部分是以系統整合商(System Integrator)的角度,說明透過需求討論、規劃設計、連線部署後的自動化運作工廠,從技術面如何確保這些整合後的自動化方案免於資安攻擊的威脅,探討內容包含執行安全評估等方式。最後一個元件部分,則探討產品供應商(Product Supplier)的安全,說明如何確保導入自動化的設備機具之安全性,也就是定義與規範如何開發一個安全的產品。

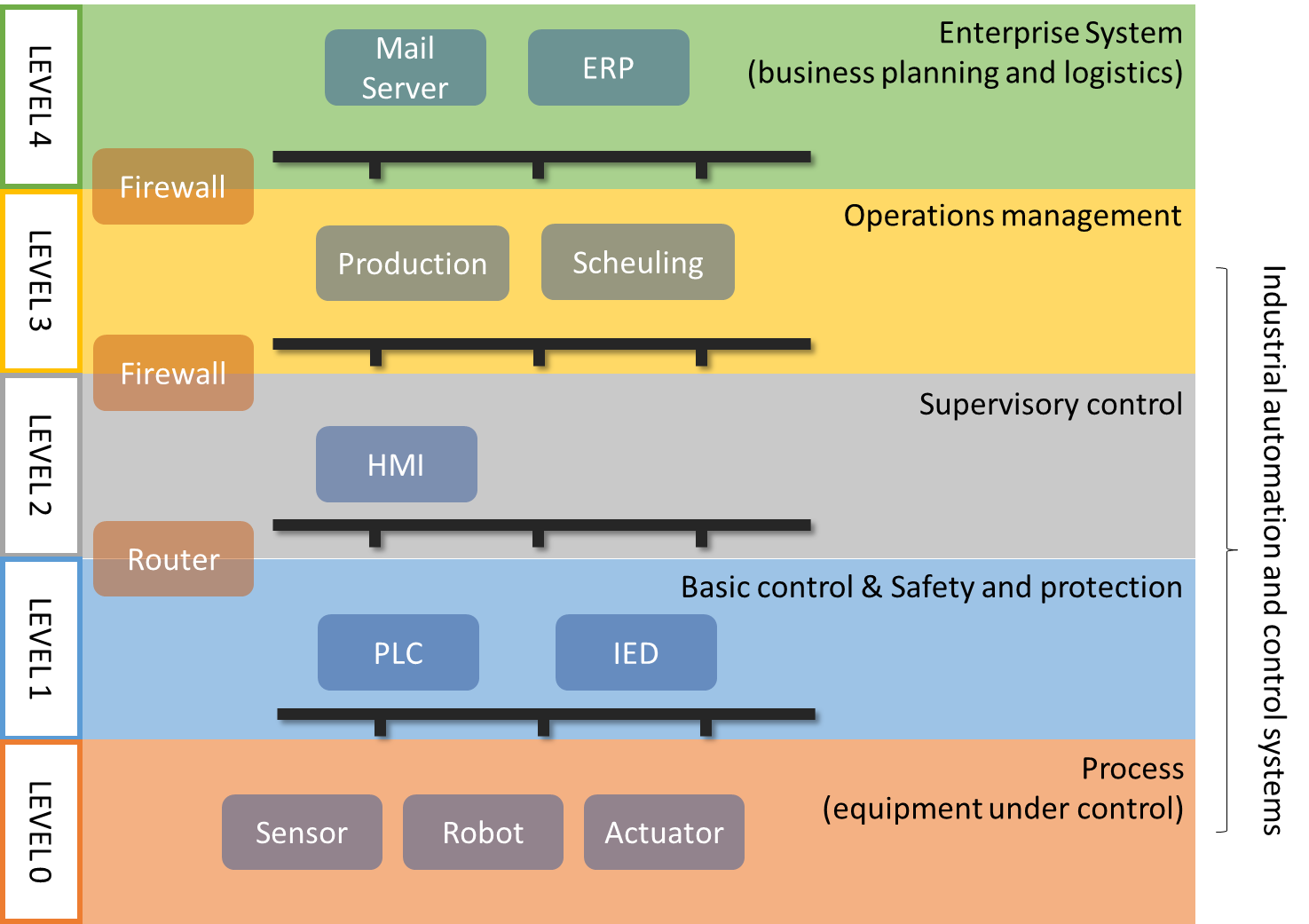

在IEC 62443中提出了一個網路安全規劃的參考模型,用於分類和理解網路環境,可做為在規劃安全架構時參考,各層的分類與意義由上而下說明如下:

- 第四層:經營管理用途所需的相關設備,如財務系統、郵件系統等。

- 第三層:工廠生產作業所需的相關設備,通常指工廠中管理和規劃面的部份,如生產排程系統、產品更新管理系統等。

- 第二層:監控實際流程所需的相關設備,如人機介面、流程監控系統等。

- 第一層:用於判斷或操作實際作業流程的相關設備,如PLC、IED等。

- 第零層:用於最前端的感知或驅動執行的相關設備,如感知器、驅動器等。

透過指引規範的說明,可做為製造業在導入自動化流程時,評估和降低資訊安全風險的指導原則,但依筆者實際經驗,在訪談業者後,發現業者導入工業系統自動化時遇到的最大困難在於,技術上如何分析潛在的資安威脅並提出有效的解決方案,針對此問題,可參考研究機構發表的威脅報告,透過研究分析的結論審視自身環境的安全性。

BSI-CS在2016年的發表的「工業控制系統安全之十大威脅與控制措施」(Industrial Control System Security – Top 10 Threats and Countermeasures 2016)中,提出在工業控制系統中常見的主要威脅如下:

- 社交工程與網路釣魚攻擊(Social Engineering and Phishing)

- 透過行動媒體和外部硬體入侵的惡意程式(Infiltration of Malware via Removable Media and External Hardware)

- 透過網路感染惡意程式(Malware Infection via Internet and Intranet)

- 透過遠端存取的疏失造成的入侵攻擊(Intrusion via Remote Access)

- 人為疏失或蓄意破壞(Human Error and Sabotage)

- 控制元件連線到網際網路(Control Components Connected to the Internet)

- 因為機器失常造成的問題(Technical Malfunctions and Force Majeure)

- 使用外部或雲端的元件(Compromising of Extranet and Cloud Components)

- 分散式阻斷服務攻擊((DDoS) Attacks)

- 在產品環境中使用智慧型手機(Compromising of Smartphones in the Production Environment)

依據上述常見威脅,製造業經營者可召集(跨部門)資安推動團隊,依據威脅提出可行的控制措施,以有效管控資安風險的發生機會和影響。

在台灣的產經環境下,發展智慧製造可以有效地促使台灣產業升級,但是由於資安的潛在問題可能讓製造業經營者們望之卻步,同時台灣產業結構是以中小企業為主,大多無法配置充足的研究經費,因此政府提供完善的政策與配套措施就變得很重要,建立安全評估體制,並推動良性發展的安全顧問與檢測產業,協助廠商把隱藏在細節裡的資安魔鬼揪出來,讓整體智慧製造的環境安全性提升,就能有效地降低投資者對安全性的疑慮,以成就安全智慧製造的產業發展目的。

參考資料:

https://buzzorange.com/techorange/2018/08/06/tsmc-internet-security-makes-factory-shutdown/

http://technews.tw/2016/04/26/ukraine-power-system-phishing-information-security-rotection/

https://en.wikipedia.org/wiki/Cyber_security_standards

https://nvlpubs.nist.gov/nistpubs/SpecialPublications/NIST.SP.800-82r2.pdf