近來邊界閘道器協定 (Border Gateway Protocol, BGP) 遭劫持事件層出不窮,如2018年底奈及利亞劫持Google流量約74分鐘,以及6月初歐洲行動流量被導至中國電信兩個小時。最新一起發生於今 (2019) 年5月初,台灣網路資訊中心 (TWNIC) 營運之公共DNS遭到劫持,封包被導向巴西網路業者 (ISP),幸好持續時間僅三分半鐘,未造成太大影響。

BGP協定是一種去中心化之網際網路協定,透過IP的路由表以及前綴資訊,用以實現自主系統 (Autonomous System, AS)的可達性。然其僅在建立連接時會執行簡單的安全身分認證,但對於已成功建立BGP連線之AS而言,則幾乎是無條件信任對方。然而,當ISP—無論是惡意還是無意—錯誤地公布其實際上不屬於該ISP的IP位址以及前綴,即有可能導致BGP劫持事件。

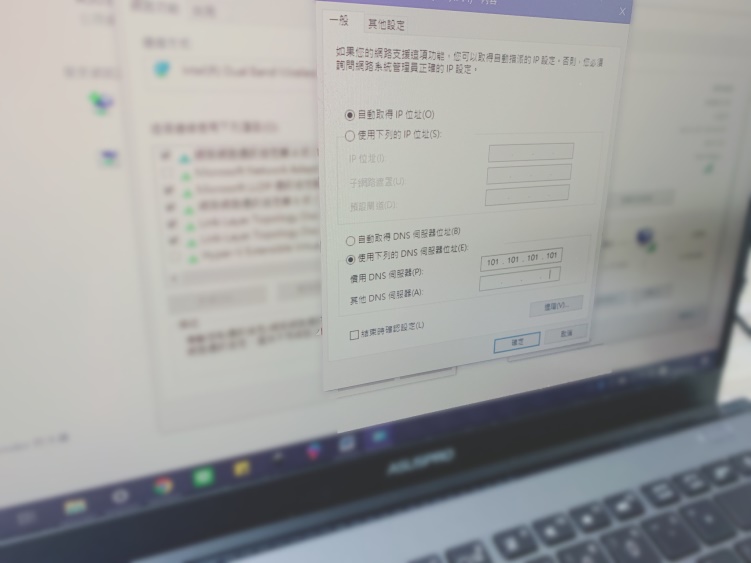

Quad101是一實驗性的公共DNS,由台灣網路資訊中心 (TWNIC) 營運,推廣以隱私為主的DNS服務,其所分配到之IP位址為101.101.101.101。

但是今年5月8日台灣時間約23:08(UTC時間15:08),巴西一家ISP開始宣告理應不屬於該ISP的IP位址—101.101.101.0/24,亦即該巴西ISP宣告自101.101.101.0至101.101.101.255共256個IP位址,均屬於該巴西ISP,其中包含了Quad101所使用之IP位址,即意味著對Quad101進行BGP劫持,導致使用者應傳送至Quad101的封包,可能會因此被傳送至該巴西ISP。

彙整路由訊息的isolario.it計畫,是在UTC時間當天15:08:55取得巴西ISP的首次宣告,並於當天UTC時間15:12:15收到巴西ISP針對該IP區段的最後宣告;同樣進行路由資訊彙整的RIPE RIS則是於當天UTC時間15:08:39收到其宣告,並於UTC時間15:11:42收到最後宣告。此次BGP劫持總計持續了約三分半鐘,幸好其劫持時間不長、巴西ISP收到通知後也立即進行更改,未造成太大影響。

在網際網路的世界中,每個ISP都有責任建立並維護安全完備的路由設備和網路,但網際網路奠基於每個AS網路間的互動和彼此的操作,沒有任何一個ISP可以100%保護自己所負責之網路,唯有提高自身防護能力,同時遵守並保護網際網路規範,方能共同維護網路安全。

資料來源:

https://www.manrs.org/2019/05/public-dns-in-taiwan-the-latest-victim-to-bgp-hijack/